Fonctionnement du Cloud Computing et comment le sécuriser

Le Cloud Computing (abrégé Cloud) est encore un concept assez nouveau, on ne sait pas toujours exactement ce que c’est, comment ça fonctionne et quels sont les risques associés à son utilisation. Ce manque de recul peut poser des problèmes, notamment au niveau de la sécurité informatique.

À la suite d’une demande d’un lecteur, je vais donc tenter d’expliquer un peu mieux le concept et son fonctionnement dans cet article. Nous irons au-delà des explications théoriques, et nous verrons quelques exemples pratiques.

Définition du Cloud computing (Informatique en nuage)

Le Cloud Computing, c’est d’abord un besoin venu des entreprises : comment réduire les coûts de l’infrastructure informatique ? Cela inclut les coûts d’achat du matériel, mais aussi de son entretien, de sa sécurité…etc. L’idée est donc d’utiliser des serveurs (et de façon plus générale des ressources) d’un autre prestataire, en libre-service, et à distance.

L’infrastructure informatique est donc décentralisée et rendue accessible peu importe l’endroit dans le monde. Le terme « Cloud » est ainsi né : nous accédons aux ressources informatiques comme si elles étaient placées dans les nuages (on ne les a pas à portée de main, mais on y accède facilement de partout).

Le Cloud est également dit « évolutif », c’est-à-dire que les ressources proposées par le prestataire peuvent être adaptées à la demande. Pour prendre l’exemple d’un service de marketing par e-mail, le service MailChimp propose des tarifs variables suivant le nombre d’e-mails que le client souhaite envoyer chaque mois :

Les services Cloud

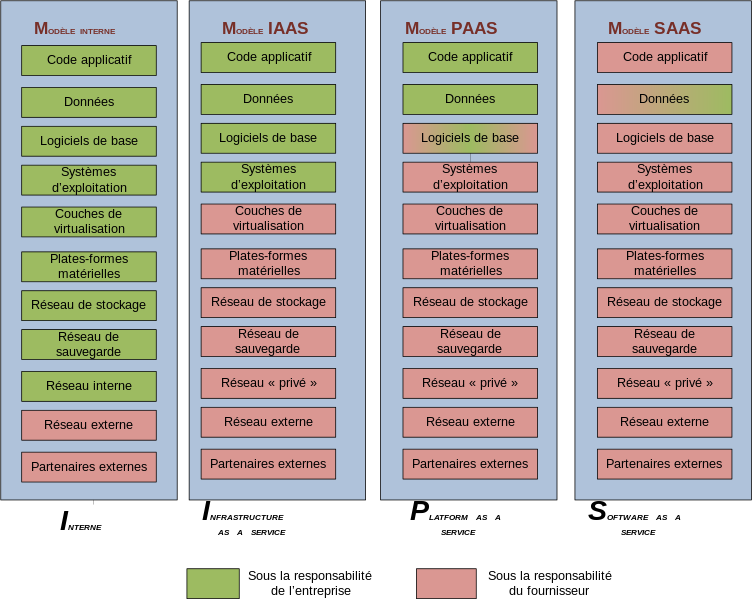

Le Cloud peut être vu comme une offre commerciale d’abonnement à un service. Cet abonnement peut prendre diverses formes, que l’on regroupe en 3 catégories principales :

IaaS (Infrastructure as a Service) : c’est le service dont nous avons fait référence au début de l’article, il s’agit de louer une infrastructure informatique sur laquelle on peut installer un système d’exploitation…etc. On dit que c’est un service « bas niveau » car plus proche des machines et des détails techniques que les autres services. On a donc plus de souplesse, mais plus d’éléments à gérer nous-mêmes. Exemple : Amazon EC2 qui propose de la location de serveurs.

PaaS (Platform as a Service) : cette fois, le fournisseur a déjà installé le système d’exploitation et les services de base sur sa machine. Et le client peut installer ses propres applications par-dessus. C’est le cas de l’hébergement web mutualisé où le prestataire vous loue un serveur (virtuel) et sur lequel vous pouvez y placer les fichiers de votre site web. Autre exemple : Offre SMS d’OVH qui propose un moyen aux clients d’envoyer et de recevoir des SMS.

SaaS (Software as a Service) : dans ce cas, les logiciels sont mis à disposition du client. Il existe beaucoup d’offres différentes, on peut y accéder soit via un navigateur soit et installant un logiciel sur son PC. Exemples : Les services VPN ou encore MailChimp, le service de marketing par e-mail dont nous avons parlé.

Les 3 grandes catégories de services Cloud, source : Wikipédia

Il existe une multitude d’autres services qui peuvent plus ou moins se placer dans les 3 catégories que nous venons de voir, voici deux exemples :

- NaaS (Desktop as a Service) : location de services réseaux.

- STaaS (Storage as a Service) : location d’espace de stockage (exemple : DropBox).

- GaaS (Game as a Service) : location de l’infrastructure et de la configuration sous-jacente nécessaire au développement de jeux vidéos.

Les problèmes du Cloud

On a vu que le Cloud simplifie l’aspect technique et réduit les coûts, mais d’autres problèmes naissent de ce concept, notamment au niveau légal, mais aussi à d’autres niveaux, dont la sécurité, que nous allons voir.

Le Cloud et la légalité

Les entreprises fournissent des données personnelles, soit sur elles-mêmes, soit sur leurs clients, soit sur les deux. Il y a donc un besoin important de maîtriser ce qui est fait de ces données. Et un besoin de savoir quels sont les recours possibles en cas de problèmes.

Les garanties du Cloud

Une entreprise dont les ressources vitales sont hors service, est une entreprise qui risque la faillite. Il est donc important de bien comprendre le contrat au niveau des performances et de la disponibilité des ressources. On utilise notamment des contrats SLA (Service-Level Agreement) qui définissent le niveau de qualité de service qu’un prestataire se devra de suivre pour son client.

Le sécurité du Cloud

La sécurité du Cloud englobe les problèmes cités précédemment. Je vais donc surtout parler du côté technique. En sécurité informatique, on se base sur les 4 grands piliers qui sont les suivants : l’intégrité (une donnée doit rester la même durant un transfert), la confidentialité (les données chiffrées ne doivent pouvoir être lues que par les personnes autorisées à le faire), la disponibilité (un service doit répondre sur le réseau) et l’authenticité (reconnaître les utilisateurs).

Les données personnelles étant envoyées sur un serveur distant, il est important de bien s’assurer qu’elles ne puissent pas être lues et/ou recopiées sans autorisation. Et les données envoyées devraient être indéchiffrables pour toutes personnes non autorisées à les lire, prestataires y compris. La réputation du prestataire joue donc un rôle important.

À propos de la réputation, une norme de sécurité a été mise en place, il s’agit de la norme ISO 27017, plus au moins liée à la norme ISO 27001 qui contient 10 exigences principales à respecter pour obtenir une certification. Amazon a obtenu ces certifications (27017), ce qui montre un certain sérieux dans leur service.

La page Wikipedia qui parle du sujet de la Sécurité du Cloud est très informative et à jour, je vous la conseille donc pour obtenir davantage d’informations.

Les neuf principales menaces identifiées par la Cloud Security Alliance

Le Cloud Security Alliance (CSA) est une organisation à but non lucratif dont l’objectif est de promouvoir les bonnes pratiques pour assurer la sécurité lors de l’utilisation du Cloud Computing.

Voici les neuf principales menaces identifiées :

- Violation de données : une personne tierce risque d’accéder à des données d’une autre entité (par exemple si elles sont situées sur un même serveur).

- Perte de données : perdre des données peut être critique pour une entreprise, et surtout si aucune sauvegarde n’a été prévue.

- Détournement de compte : il s’agit des menaces liées autour des piratages de comptes (malwares, fraudes, phishing…etc).

- API non sécurisée : utiliser des API (Application Programming Interface) permet d’interagir facilement avec des services cloud, mais celles-ci doivent être sécurisées.

- Déni de service : il s’agit ici de rendre indisponible un serveur en le surchargeant de requêtes, ou en le faisant planter. L’infrastructure doit être suffisamment robuste pour contenir l’attaque.

- Utilisateur malveillant : un ancien employé ou un fournisseur pourrait se retourner contre vous si ses accès n’ont pas été restreints.

- Abus de service : il faut éviter l’abus du service Cloud en limitant notamment les requêtes ou les destinations de celles-ci.

- Mauvaise procédure : les contrats, la gestion des risques ou encore les niveaux de services sont à clarifier avant de passer à l’action.

- Problème liés aux technologies de partage : il s’agit notamment des problèmes techniques liés à l’infrastructure qui pourraient nuire au bon fonctionnement des services.

Source et plus d’informations : https://downloads.cloudsecurityalliance.org/initiatives/top_threats/The_Notorious_Nine_Cloud_Computing_Top_Threats_in_2013.pdf

Vous pouvez également passer un certificat de connaissance autour de la sécurité du cloud via le lien suivant :

https://cloudsecurityalliance.org/education/ccsk/#_info-video1

Avantages peu connus du Cloud

Je tenais à préciser que l’utilisation du Cloud, lorsqu’un prestataire de confiance est choisi, peut être au contraire avantageuse. En effet, il vaut mieux laisser ses données à un prestataire qui sécurise correctement son infrastructure et qui a été certifié selon des normes de sécurité bien définies, plutôt que d’héberger ses données sur sa propre infrastructure mais dont la sécurité laisse à désirer.

« Il peut être plus sécurisé de placer ses données dans le Cloud que l'inverse »Cliquez pour tweeterPartager sur FacebookPartager sur LinkedInLes conseils de la CNIL

La CNIL donne 7 conseils clés pour toute entreprise qui aimerait commencer avec le Cloud, les voici :

- Identifier clairement les données et les traitements qui passeront dans le cloud ;

- Définir ses propres exigences de sécurité technique et juridique ;

- Conduire une analyse de risques afin d’identifier les mesures de sécurité essentielles pour l’entreprise ;

- Identifier le type de cloud pertinent pour le traitement envisagé ;

- Choisir un prestataire présentant des garanties suffisantes ;

- Revoir la politique de sécurité interne ;

- Surveiller les évolutions dans le temps.

Source et détails pour chaque étape : https://www.cnil.fr/sites/default/files/typo/document/Recommandations_pour_les_entreprises_qui_envisagent_de_souscrire_a_des_services_de_Cloud.pdf et https://www.cnil.fr/fr/cloud-computing-les-7-etapes-cles-pour-garantir-la-confidentialite-des-donnees.

Et pour les particuliers ?

On a beaucoup parlé de services aux entreprises, mais parlons à présent du particulier, qui lui aussi peut bénéficier d’une multitude de services Cloud. On pense notamment aux services SaaS (ou plutôt STaaS) comme Dropbox, Mega ou encore Sync. Ces services permettent le stockage de fichiers sur des serveurs dans le Cloud. Les conseils donnés pour les entreprises s’appliquent également aux particuliers, vous pouvez notamment vérifier les certifications ISO 27001 reçues (ou non) par les prestataires que vous souhaitez utiliser. Exemple avec DropBox.

Faire bon usage du Cloud

L’idéal pour vos données personnelles est de les chiffrer sur votre ordinateur, puis de les envoyer sur Internet. Et inversement, vous les récupérez systématiquement de façon chiffrée puis vous les déchiffrez sur votre ordinateur. Pour ce faire, vous pouvez utiliser des logiciels comme AXCrypt.

Et pour une intégration directe avec les services de stockage en ligne comme DropBox, vous avez la possibilité d’utiliser un autre service appelé BoxCryptor. Ce dernier vous permet de chiffrer automatiquement vos fichiers sur votre ordinateur avant de les envoyer. De ce fait, même si DropBox était piraté ou corrompu, les données seraient toujours chiffrées.

Seulement, il est bon de noter que BoxCryptor est lui aussi un service de Cloud computing, qui enregistre également nos données. Les données qu’il enregistre sont détaillées à l’adresse suivante. BoxCryptor précise qu’ils n’ont « aucune connaissance » du contenu stocké car celui-ci est entièrement chiffré. Cela semble correct, si l’on fait confiance à ce qui est écrit, et à l’entreprise. C’est à vous de décider ensuite.

Je recommanderai tout de même aux paranoïaques de ne simplement jamais mettre sur Internet des fichiers très sensibles. C’est en effet un très bon moyen d’éviter des soucis !

De façon générale, le Cloud possède beaucoup d’avantages, et si vous suivez les conseils et les bonnes pratiques issus de cet article et des liens cités, vous devriez vous en sortir sans problèmes.